Αφαίρεση ιού .java (Εγχειριδίου Οδηγιών Αφαίρεσης) - ενημερώθηκε Απρ 2018

Οδηγός Απεγκατάστασης του ιού .java

Τι είναι το Ιός ransomware με .java επέκταση αρχείου?

Ο ιός .java ransomware είναι μια νέα έκδοση του κρυπτο-ιού Dharma

Ο ιός Java ransomware αποτελεί τη νεότερη προσθήκη στην κακόβουλη οικογένεια Dharma/Crysis malware. Πρόκειται για ένα κακόβουλο πρόγραμμα το οποίο χρησιμοποιεί τον εξελιγμένο αλγόριθμο κρυπτογραφήσεων AES για την κρυπτογράφηση των αρχείων που μολύνει. Τα κρυπτογραφημένα αρχεία αποκτούν την κακόβουλη .java επέκταση αρχείου. Οι πιο πρόσφατες εκδόσεις του συγκεκριμένου malware άρχισαν να εμπεριέχουν το ID του εκάστοτε χρήστη-θύματος, την email διεύθυνση επικοινωνίας, και τη γνωστή java επέκταση. Ο συνηθέστερος τύπος είναι Decrypthelp@qq.com.java.

Άλλες κακόβουλες επεκτάσεις που μπορεί να προσθέσει ο συγκεκριμένος ιός ransomware στα κρυπτογραφημένα αρχεία:

- .[crazy.hamster@aol.com].java,

- .[badfail@qq.com].java,

- .id-[random numbers].java,

- .[workup@india.com].java,

- .id-8.[sabantui@tutanota.com].java.

Τα αρχεία που κρυπτογραφεί ο ιός Java ransomware είναι συνήθως τα πολυτιμότερα και τα πιο χρήσιμα που έχει αποθηκευμένα στο σύστημα του υπολογιστή του ο χρήστης-θύμα, όπως πχ. επαγγελματικά έγγραφα, επιστημονικές έρευνες, φωτογραφίες, βίντεο αρχεία, κλπ. Αυτή η επιτυχής στόχευση του ιού ransomware εξηγεί και τα πολύ υψηλά ποσοστά αποτελεσματικότητας που έχει στη συλλογή των λύτρων που ζητάει από τους χρήστες-θύματά του.

Μόλις ολοκληρωθεί η κρυπτογράφηση των αρχείων, ο ιός Java virus εμφανίζει σημείωμα λύτρων (ransom) με όνομα αρχείου FILES ENCRYPTED.TXT. Ωστόσο, διαφορετικές εκδόσεις του malware ενδέχεται να χρησιμοποιήσουν διαφορετικό όνομα αρχείου για το σημείωμα λύτρων. Παρόλα αυτά, οι οδηγίες και οι απαιτήσεις παραμένουν σε γενικά πλαίσια οι ίδιες:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail sabantui@tutanota.com

Write this ID in the title of your message B8F053EC

In case of no answer in 24 hours write us to theese e-mails:udacha@cock.li

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Οπως μπορείς να συμπεράνεις από το παραπάνω ενδεικτικό απόσπασμα, ζητείται από τον χρήστη-θύμα να επικοινωνήσει με τους κυβερνο-εγκληματίες μέσω συγκεκριμένης email διεύθυνσης. Όμως, θα πρέπει να σημειωθεί ότι ο ιός Java ransomware virus χρησιμοποιεί αρκετές email διευθύνσεις ως μέσον επικοινωνίας με τους χρήστες-θύματα. Ορισμένες από τις πιο συνηθισμένες είναι οι εξής:

- sabantui@tutanota.com

- Fast_Decrypt_and_Protect@Tutanota.com

- udacha@cock.li,

- ecrypthelp@qq.com.

Οι developers του .Java virus προσπαθούν να φανούν ιδιαιτέρως 'γενναιόδωροι' και υπόσχονται δωρεάν αποκρυπτογράφηση για 5 από τα κρυπτογραφημένα αρχεία ως εγγύηση ότι διαθέτουν ένα αξιόπιστο κι αποτελεσματικό εργαλείο / κλειδί αποκρυπτογράφησης και ανάκτησης των κρυπτογραφημένων αρχείων:

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 10Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

Όμως, προσοχή! Οι ειδικοί σε θέματα διαδικτυακής ασφάλειας συστημάτων προειδοποιούν και συμβουλεύουν τους χρήστες να ΜΗΝ κάνουν το λάθος και ακολουθήσουν τις οδηγίες των κυβερνο-εγκληματιών. Συμβουλεύουν την αποφυγή πληρωμής των λύτρων καθώς δεν υπάρχει εγγύηση ότι η πληρωμή των λύτρων ισοδυναμεί με απόκτηση του 'πολυπόθητου' εργαλείου αποκρυπτογράφησης (decryption tool). Η πληρωμή των λύτρων γίνεται σε Bitcoins, γεγονός που καθιστά δύσκολο, αν όχι αδύνατο, τον εντοπισμό των κυβερνο-εγκληματιών.

Για αυτό τον λόγο, στην περίπτωση που βρεθείς στη δυσάρεστη θέση να διαπιστώσεις ότι ο συγκεκριμένος ιός ransomware κατάφερε να διεισδύσει στο σύστημα του υπολογιστή σου, σε συμβουλεύουμε να προβείς σε άμεση αφαίρεση των κρυπτογραφημένων αρχείων με την κακόβουλη .java επέκταση αρχείου. Κατόπιν, μπορείς να προσπαθήσεις να ανακτήσεις τα κρυπτογραφημένα αρχεία, ή έστω ένα μέρος αυτών, χρησιμοποιώντας κάποιο από τα διαθέσιμα αξιόπιστα εργαλεία ανάκτησης αρχείων, όπως πχ. το Rakhni decryptor (ήταν αρκετά αποτελεσματικό στην ανάκτηση κρυπτογραφημένων αρχείων από τον ιό Dharma ransomware.) Με αυτό το τρόπο, και δεν θα πληρώσεις ένα σωρό λεφτά με αμφίβολο αποτέλεσμα και θα προστατεύσεις το σύστημα του υπολογιστή σου από περαιτέρω διεισδύσεις malware.

Για να ξεκινήσεις τον εντοπισμό και την ολοκληρωτική αφαίρεση του ιού ransomware .java θα πρέπει να κατεβάσεις και να εγκαταστήσεις, εάν δε το έχεις κάνει ήδη, ένα πλήρως ενημερωμένο κι αξιόπιστο λογισμικό ασφαλείας, όπως πχ. το εξαίρετο και πολυδοκιμασμένο FortectIntego. Στο τέλος του άρθρου θα βρεις αναλυτικές οδηγίες για την ασφαλή κι αποτελεσματική αφαίρεση αυτού του επικίνδυνου ιού ransomware. Θα πρέπει να τις ακολουθήσεις προσεκτικά και βήμα προς βήμα.

Είναι πολύ πιθανό ο ιός ransomware με .java επέκταση αρχείου να συνδέεται με τον ιό Dharma.

Είναι πολύ πιθανό ο ιός ransomware με .java επέκταση αρχείου να συνδέεται με τον ιό Dharma.

Emails από Tim Brooks έχουν χρησιμοποιηθεί για τη διαδικτυακή εξάπλωση του ιού ransomware

Οι ερευνητές της εξιδεικευμένης σελίδας διαδικτυακής ασφάλειας συστημάτων ZonderVirus.nl, κατόπιν ερευνών και δοκιμών, έφτασαν στο συμπέρασμα ότι ο συγκεκριμένος επικίνδυνος ιός κρυπτογραφήσεων (crypto-virus) εξαπλώνεται ευρέως στο διαδίκτυο μέσω malspam καμπανιών. Οι κακόβουλες επισυνάψεις εμπεριέχουν κακόβουλο εκτελέσιμο αρχείο του ransomware και εμφανίζονται ως δήθεν τιμολόγια από τμήμα πωλήσεων. Ως επί το πλείστον, αποστολέας αυτών των emails φαίνεται να είναι δήθεν ο Τim Brooks. Κάτι το οποίο φυσικά δεν ισχύει!

Δυστυχώς, πολλοί από τους χρήστες-παραλήπτες πίστεψαν ότι το email που έλαβαν ήταν γνήσιο και αξιόπιστο, κι εν τέλει έκαναν το λάθος να ανοίξουν την επισύναψη. Με αυτό το τρόπο, 'άνοιξαν το δρόμο' στον ιό ransomware να διεισδύσει στο σύστημα του υπολογιστή τους και να αρχίσει τις κρυπτογραφήσεις των αποθηκευμένων αρχείων. Ακόμα, θα πρέπει να επισημανθεί ότι ο ιός μπορεί να 'μεταμφιέσει' τις κακόβουλες επισυνάψεις του ως αποδείξεις, αλληλογραφία τραπεζών, κι άλλων ειδών σημαντικά έγγραφα.

Το άνοιγμα των emails θέλει πάντα ιδιαίτερη προσοχή και εγρήγορση. Στην περίπτωση που λάβεις στα Εισερχόμενα email με επισύναψη κάποια απόδειξη εμπορικής συναλλαγής που δε θυμάσαι να έχεις πραγματοποιήσει, σε συμβουλεύουμε να ΜΗΝ ανοίξεις το email, αλλά ούτε και την επισύναψη. Ακόμα και ένα κλικ κατά λάθος μπορεί να εκθέσει το σύστημα του υπολογιστή σου σε διεισδύσεις ανεπιθύμητων και κακόβουλων προγραμμάτων. Κάτι τέτοιο, όπως μπορεί να γίνει πολύ εύκολα αντιληπτό, θα εκθέσει σε κίνδυνο τόσο την εύρρυθμη λειτουργία του συστήματος όσο και την ασφάλεια των αποθηκευμένων αρχείων.

Επιπρόσθετα, οι κυβερνο-εγκληματίες μπορεί να χακάρουν ακόμα και τους social media προσωπικούς λογαριασμούς των χρηστών-θυμάτων και να αρχίσουν να αποστέλλουν μαζικά μηνύματα με μολυσμένα links σε όλες τις social media επαφές τους. Έτσι, στην περίπτωση που λάβεις κάποια στιγμή παράξενο μήνυμα με ύποπτο σύνδεσμο από κάποια από τις επαφές σου, μην το κλικάρεις! Αντιθέτως, θα πρέπει να ενημερώσεις άμεσα την επαφή που φαίνεται ως αποστολέας ότι ο λογαριασμός του έχει χακαριστεί και στέλνονται κακόβουλα spam μηνύματα εκ μέρους του.

Αφαίρεση του ιού .Java ransomware με τη χρήση ενός πλήρως ενημερωμένου κι αξιόπιστου λογισμικού ασφαλείας

Εάν δεις αρχεία σου να είναι ξαφνικά μη προσβάσιμα και να έχουν αποκτήσει την [decrypthelp@qq.com].java ή .java κακόβουλη επέκταση αρχείου, τότε θα πρέπει να γνωρίζεις ότι αυτό αποτελεί ξεκάθαρη ένδειξη πως το σύστημα του υπολογιστή σου έχει μολυνθεί από το συγκεκριμένο ιό ransomware. Για να σταματήσεις την επέκταση της μόλυνσης και να καθαρίσεις πλήρως το σύστημα του υπολογιστή σου, θα πρέπει να προβείς άμεσα σε εντοπισμό και ολοκληρωτική αφαίρεση του ιού Java ransomware virus. Είναι επίσης πολύ σημαντικό να εντοπιστούν και να αφαιρεθούν κι όλα τα βοηθητικά αρχεία του ιού που τυχόν έχουν αποθηκευθεί από το malware σε διάσπαρτα σημεία του συστήματος. Διαφορετικά, είναι σχεδόν βέβαιη η επανεμφάνιση του ιού.

Μόλις ολοκληρωθεί επιτυχώς η αφαίρεση του ιού, μπορείς να προχωρήσεις σε προσπάθειες ανάκτησης των κρυπτογραφημένων αρχείων. Προσοχή! Σε καμιά περίπτωση ΔΕΝ θα πρέπει να χρησιμοποιήσεις το λογισμικό αποκρυπτογράφησης (decryptor) που προτείνουν οι developers του ιού .Java ransomware ή άλλα αμφιβόλου αξιοπιστίας κι ασφάλειας παρόμοια λογισμικά ανάκτησης κρυπτογραφημένων αρχείων. Είναι πολύ σημαντική η σωστή επιλογή ενός τέτοιου εργαλείου ανάκτησης.

Για την αποτελεσματική ολοκληρωτική αφαίρεση του ιού Dharma Java ransomware προτείνουμε την εγκατάσταση και χρήση κάποιου απ' αυτά τα εξαίρετα και πολυδοκιμασμένα λογισμικά ασφαλείας: FortectIntego, SpyHunter 5Combo Cleaner, Malwarebytes. Εγγυώμαστε ότι αυτά τα λογισμικά ασφαλείας έχουν δημιουργηθεί από αξιόπιστους και εξειδικευμένους IT developers και είναι εξαιρετικά αποτελεσματικά στην αντιμετώπιση ζητημάτων ασφαλείας συστημάτων που σχετίζονται με ιούς ransomware, και όχι μόνο. Όσο για την ανάκτηση των κρυπτογραφημένων αρχείων, μπορείς να βρεις οδηγίες στο τέλος του άρθρου.

Οδηγός Χειροκίνητης Αφαίρεσης του ιού .java

Ransomware: Χειροκίνητη αφαίρεση ransomware σε Ασφαλή Λειτουργία

Για την αφαίρεση του ιού ransomware με .java κακόβουλη επέκταση αρχείου σε Ασφαλής Λειτουργία με Δικτύωση, θα πρέπει να ακολουθήσεις προσεκτικά τις παρακάτω οδηγίες:

Σημαντικό! →

Ο οδηγός χειροκίνητης αφαίρεσης ενδέχεται να φανεί πολύ περίπλοκος για χρήστες που δεν έχουν προηγμένες γνώσεις πληροφορικής. Απαιτείται προηγμένη γνώση πληροφορικής ώστε να ακολουθηθούν ορθώς όλα τα προβλεπομένα βήματα που αναγράφονται στον οδηγό, ενώ ενδέχεται να απαιτηθούν και αρκετές ώρες για την επιτυχή ολοκλήρωση (εάν σημαντικά αρχεία συστήματος αφαιρεθούν ή καταστραφούν, αυτό μπορεί να προκαλέσει σημαντικές δυσλειτουργίες ή πλήρη κατάρρευση των Windows). Δεδομένων των παραπάνω, συνιστούμε να προτιμηθεί η αυτόματη αφαίρεση.

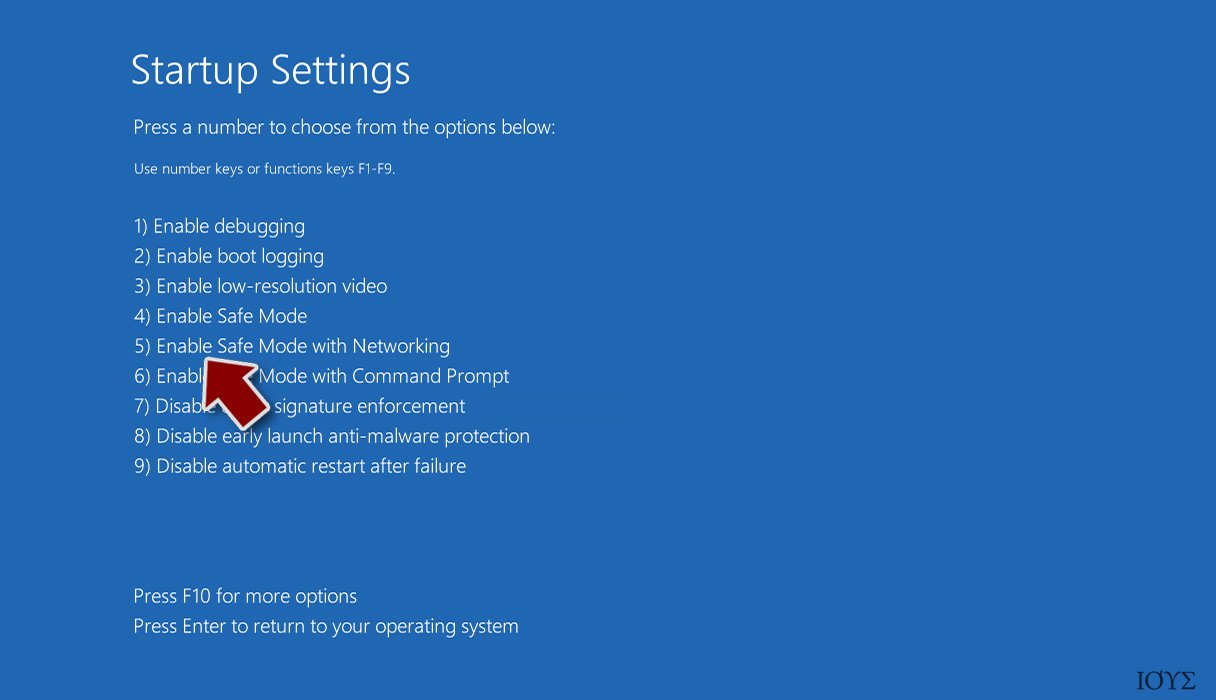

Βήμα 1. Πρόσβαση σε Ασφαλή Λειτουργία με Δικτύωση (Safe Mode with Networking)

Για καλύτερα αποτελέσματα, συνιστούμε να γίνει η χειροκίνητη αφαίρεση κακόβουλων λογισμικών τύπου malware σε περιβάλλον Ασφαλούς Λειτουργίας.

Windows 7 / Vista / XP

- Κλικ Έναρξη (Start) > Τερματισμός Λειτουργίας (Shutdown) > Επανεκκίνηση (Restart) > OK.

- Όταν ο υπολογιστής γίνει και πάλι ενεργός, άρχισε να πατάς το κουμπί F8 (εάν αυτό δε δουλέψει, τότε δοκίμασε F2, F12, Del, κοκ. – εξαρτάται από το μοντέλο της μητρικής) πολλές φορές έως ότου εμφανιστεί το παράθυρο Προηγμένες Επιλογές Εκκίνησης (Advanced Boot Options).

- Επίλεξε από τη λίστα Ασφαλής Λειτουργία με Δικτύωση (Safe Mode with Networking).

Windows 10 / Windows 8

- Δεξί κλικ στο κουμπί Έναρξης (Start) και επίλεξε Ρυθμίσεις (Settings).

- Σκρόλαρε προς τα κάτω και επίλεξε Ενημέρωση & Ασφάλεια (Update & Security).

- Στην αριστερή πλευρά, επίλεξε Αποκατάσταση (Recovery).

- Τώρα σκρόλαρε κάτω έως ότου βρεις την ενότητα Εκκίνηση για Προχωρημένους (Advanced Startup).

- Κλικ Άμεση Επανεκκίνηση (Restart now).

- Επίλεξε Αντιμετώπιση Προβλημάτων (Troubleshoot).

- Πήγαινε στις επιλογές για Προχωρημένους (Advanced).

- Επίλεξε Ρυθμίσεις Εκκίνησης (Startup Settings).

- Πάτησε Επανεκκίνηση (Restart).

- Τώρα πάτησε 5 ή κλικ 5) Ασφαλής Λειτουργία με Δικτύωση (Enable Safe Mode with Networking).

Βήμα 2. Τερμάτισε ύποπτες διεργασίες

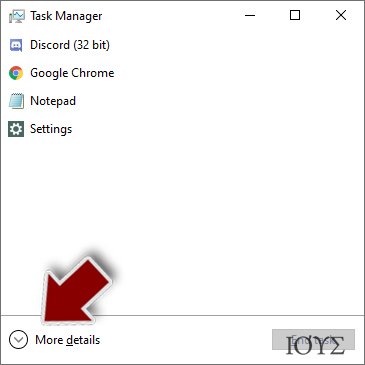

Το Windows Task Manager (Διαχείριση Εργασιών) είναι ένα χρήσιμο εργαλείο που εμφανίζει όλες τις διεργασίες που τρέχουν στο παρασκήνιο. Εάν κάποιο κακόβουλο λογισμικό malware τρέχει μια διεργασία, πρέπει να την εντοπίσεις και να την τερματίσεις:

- Πάτησε Ctrl + Shift + Esc για να ανοίξει το Windows Task Manager (Διαχείριση Εργασιών).

- Κλικ Περισσότερες Λεπτομέρειες (More details).

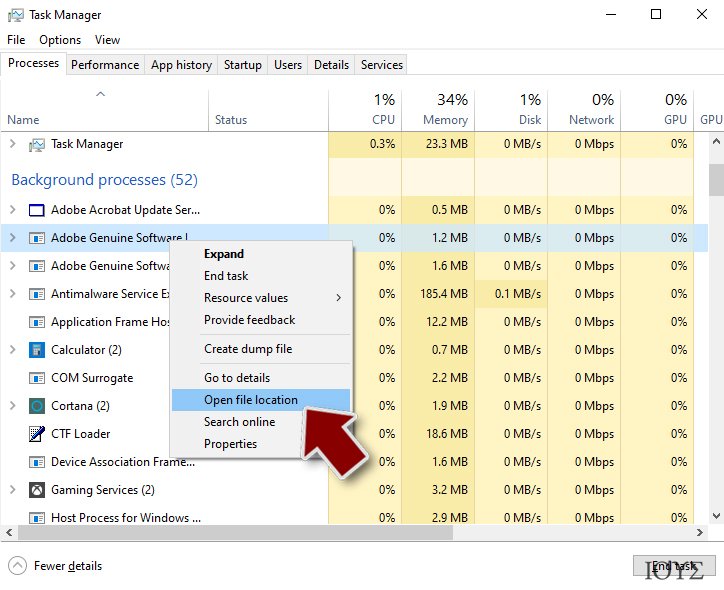

- Σκρόλαρε κάτω στην ενότητα Διεργασίες Παρασκηνίου (Background processes), ψάξε για ύποπτες διεργασίες.

- Δεξί κλικ Άνοιγμα τοποθεσίας αρχείου (Open file location).

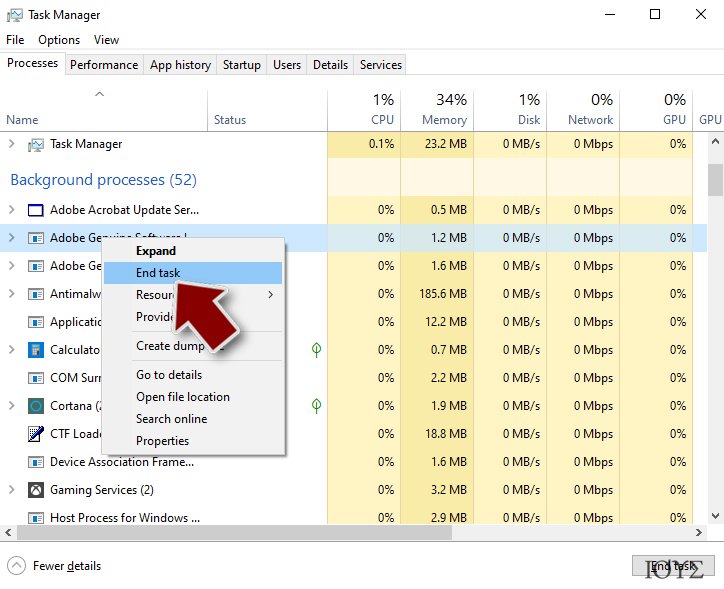

- Πήγαινε πίσω στη διεργασία και δεξί κλικ Τέλος Εργασίας (End Task).

- Διέγραψε τα περιεχόμενα του κακόβουλου φακέλου.

Βήμα 3. Τσέκαρε την Εκκίνηση Προγράμματος

- Πάτησε Ctrl + Shift + Esc για να ανοίξει το Windows Task Manager (Διαχείριση Εργασιών).

- Πήγαινε στην καρτέλα Εκκίνηση (Startup).

- Δεξί κλικ στο ύποπτο πρόγραμμα και επίλεξε Απενεργοποίηση (Disable).

Βήμα 4. Διαγραφή αρχείων ιού

Τα αρχεία που σχετίζονται με κακόβουλα λογισμικά malware μπορεί να βρεθούν σε διάφορες τοποθεσίες εντός του υπολογιστή. Αυτές οι οδηγίες θα σε βοηθήσουν να τα εντοπίσεις:

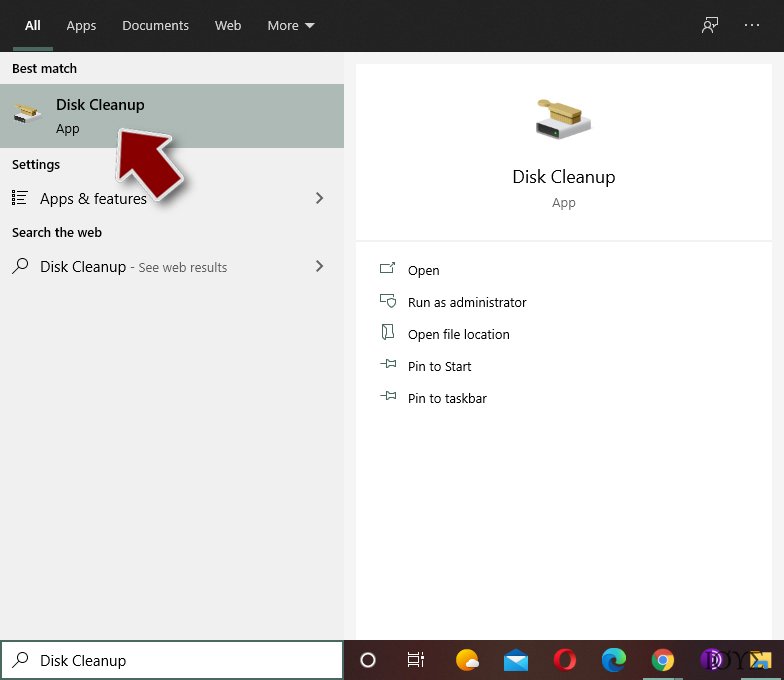

- Γράψε Disk Cleanup στη μπάρα αναζήτησης των Windows και πάτησε Enter.

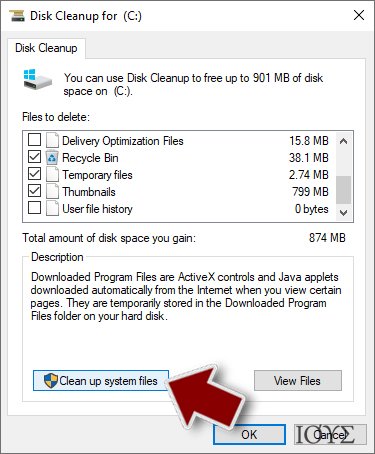

- Επίλεξε τον drive που επιθυμείς να καθαρίσεις (C: είναι ο κύριος drive από προεπιλογή και είναι πολύ πιθανό να είναι αυτός όπου κρύβονται τα κακόβουλα αρχεία).

- Σκρόλαρε τη λίστα Αρχεία για Διαγραφή (Files to delete) και επίλεξε τα εξής:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Επίλεξε Εκκαθάριση αρχείων συστήματος (Clean up system files).

- Μπορείς επίσης να ψάξεις για άλλα κακόβουλα αρχεία που μπορεί να κρύβονται στους εξής φακέλους (γράψε τα εξής στη μπάρα Αναζήτησης των Windows και πάτησε Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Μόλις τελειώσεις, προχώρησε σε επανεκκίνηση Η/Υ σε κανονική λειτουργία.

Αφαίρεση .java χρησιμοποιώντας System Restore

Εάν η πρώτη μέθοδος δεν ήταν αποτελεσματική, μπορείς να προχωρήσεις σε επανεκκίνηση του υπολογιστή σε Ασφαλής Λειτουργία με Γραμμή Εντολών για την αφαίρεση του ιού [decrypthelp@qq.com].java virus από το σύστημα του υπολογιστή σου.

-

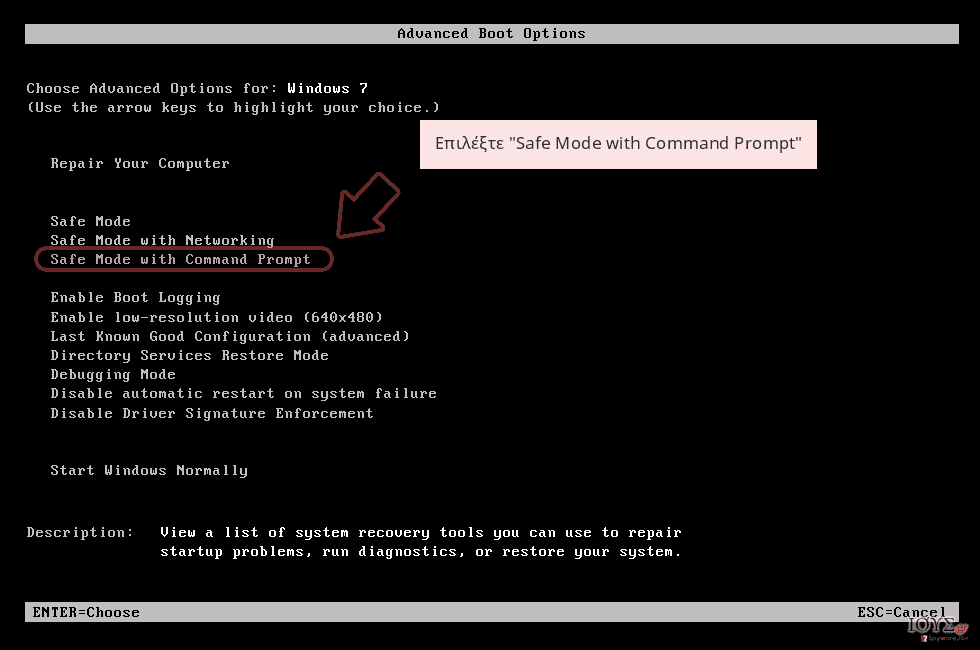

Βήμα 1: Reboot υπολογιστή σε Safe Mode with Command Prompt

Windows 7 / Vista / XP- Click Start → Shutdown → Restart → OK.

- Όταν ο υπολογιστής σας γίνει και πάλι λειτουργικό, αρχίστε να πατάτε το F8 πολλές φορές έως ότου εμφανιστεί το παράθυρο Advanced Boot Options

-

Επιλέξτε Command Prompt από την λίστα

Windows 10 / Windows 8- Πατήστε το κουμπί Power στο login screen Windows. Κατόπιν, πατήστε και κρατήστε πατημένο το Shift, και click Restart .

- Τώρα, επιλέξτε Troubleshoot → Advanced options → Startup Settings και τέλος πατήστε Restart.

-

Με το που ο υπολογιστής σας γίνει και πάλι λειτουργικός, επιλέξτε το Enable Safe Mode with Command Prompt στο παράθυρο Startup Settings.

-

Βήμα 2: Επαναφέρετε τα αρχεία και ρυθμίσεις του συστήματος

-

Μόλις εμφανιστεί το παράθυρο Command Prompt, εισάγετε cd restore και click Enter.

-

Πληκτρολογήστε rstrui.exe και πατήστε ξανά Enter .

-

Όταν εμφανιστεί νέο παράθυρο, click Next κι επιλέξτε το σημείο επαναφοράς πριν τη διείσδυση του .java. Κατόπιν, click Next.

-

Μετά, click Yes για να ξεκινήσει η επαναφορά του συστήματος.

-

Μόλις εμφανιστεί το παράθυρο Command Prompt, εισάγετε cd restore και click Enter.

Μπόνους: Ανάκτηση δεδομένων

Ο συγκεκριμένος οδηγός έχει δημιουργηθεί για να σε βοηθήσει να αφαιρέσεις ολοκληρωτικά .java από τον υπολογιστή σου. Για να ανακτήσεις τα κρυπτογραφημένα αρχεία σου, συνιστούμε να ακολουθήσεις προσεκτικά τις οδηγίες που ετοίμασαν οι ioys.gr ειδικοί σε θέματα διαδικτυακής ασφάλειας και συστημάτων.Εάν τα αρχεία σου έχουν κρυπτογραφηθεί από .java, τότε μπορεί να χρησιμοποιήσεις αρκετές μεθόδους για την επαναφορά τους:

Data Recovery Pro Tool

Εάν δεν είναι δυνατή η πρόσβαση στα κρυπτογραφημένα αρχεία με κακόβουλη .java επέκταση αρχείου, μπορείς να προσπαθήσεις την ανάκτηση της πρόσβασης με τη χρήση αυτού του εργαλείου.

- Λήψη Data Recovery Pro;

- Ακολούθησε τα βήματα του Data Recovery Setup και εγκατάστησε το πρόγραμμα στον υπολογιστή σου

- Κατόπιν, άνοιξέ το και προχώρα σε σάρωση συστήματος για τον εντοπισμό κρυπτογραφημένων αρχείων από τον ιό .java ransomware

- Προχώρα σε επαναφορά τους.

Η λειτουργία Windows Previous Versions Feature μπορεί να φανεί χρήσιμη

Στην περίπτωση που ήταν ενεργοποιημένη η λειτουργία Επαναφορά Συστήματος (System Restore) πριν τη μόλυνση του υπολογιστή, τότε η συγκεκριμένη λειτουργία μπορεί να φανεί ιδιαιτέρως χρήσιμη στην ανάκτηση των κρυπτογραφημένων αρχείων, έστω μέρος τους.

- Επέλεξε ένα κρυπτογραφημένο αρχείο που θες να επαναφέρεις και κάνε δεξί click πάνω του

- Επέλεξε “Properties” και πήγαινε στην καρτέλα “Previous versions”

- Εδώ, τσέκαρε όλες τις διαθέσιμες copies του αρχείου σε “Folder versions”. Θα πρέπει να επιλέξεις την έκδοση που επιθυμείς να ανακτήσεις και click “Restore”.

Μπορείς να δοκιμάσεις το ShadowExplorer

Θα πρέπει πρώτα να τσεκάρεις εάν ο ιός ransomware διέγραψε ή όχι τα Shadow Volume Copies από το σύστημα. Στην περίπτωση που δε το έκανε, τότε μπορείς να ακολουθήσεις τις παρακάτω οδηγίες.

- Λήψη Shadow Explorer (http://shadowexplorer.com/)

- Ακολούθησε προσεκτικά το Setup Wizard του Shadow Explorer και εγκατάστησε την εφαρμογή στον υπολογιστή σου

- Τρέξε το πρόγραμμα, άνοιξε το μενού του στην πάνω αριστερή γωνία, και επέλεξε το δίσκο με τα κρυπτογραφημένα αρχεία. Έλεγξε τους φακέλους που βρίσκονται εκεί

- Κάνε δεξί click στον φάκελο που επιθυμείς να επαναφέρεις κι επέλεξε “Export”. Μπορείς επίσης να επιλέξεις που επιθυμείς να τον αποθηκεύσεις.

Χρήση του Dharma Decryptor από Kaspersky Lab

Μιας και ο ιός .java ransomware σχετίζεται με τον ιό Dharma, το πιθανότερο είναι ότι θα μπορέσεις να ανακτήσεις τα κρυπτογραφημένα δεδομένα σου με τη χρήση αυτού του αποτελεσματικού αποκρυπτογράφου. Για περισσότερες πληροφορίες, κάνε κλικ εδώ.

Τέλος, καλό είναι να φροντίζετε για την προστασία του υπολογιστή σας από κυβερνο-εισβολές κακόβουλων λογισμικών, όπως τα crypto-ransomwares. Για να 'θωρακίσετε' λοιπόν τον υπολογιστή σας από .java κι άλλα ransomwares, τότε σας συνιστούμε να χρησιμοποιήσετε ένα πλήρως ενημερωμένο κι αξιόπιστο anti-spyware, όπως πχ. FortectIntego, SpyHunter 5Combo Cleaner ή Malwarebytes

Προτεινόμενο/α

Μην αφήσεις την Κυβέρνηση να σε παρακολουθεί

Έχουν αναφερθεί πολλά περιστατικά με τις Κυβερνήσεις ανά τον κόσμο να υποκλέπτουν προσωπικά δεδομένα και να παρακολουθούν τη διαδικτυακή δραστηριότητα και τις διαδικτυακές προτιμήσεις των πολιτών. Καλό θα ήταν λοιπόν να λάβεις πολύ σοβαρά υπόψιν τη συγκεκριμένη κατάσταση και να ενημερωθείς για τις σκοτεινές και αθέμιτες πρακτικές συλλογής πληροφοριών. Σε συμβουλεύουμε να αποφεύγεις ύποπτες, παρασκηνιακές, σκοτεινές, αθέμιτες πρακτικές κατασκοπείας που προέρχονται από την Κυβέρνηση και διάφορους κυβερνητικούς οργανισμούς. Ο καλύτερος τρόπος για να τα καταφέρεις είναι να σερφάρεις τελείως incognito, δλδ. τελείως ανώνυμα στο διαδίκτυο.

Μπορείς να επιλέξεις διαφορετική τοποθεσία κάθε φορά που είναι να συνδεθείς online και να αποκτήσεις διαδικτυακή πρόσβαση σε οποιοδήποτε περιεχόμενο επιθυμείς, χωρίς κανέναν απολύτως περιορισμό πρόσβασης. Πλέον, θα μπορείς να απολαμβάνεις χωρίς κανένα απολύτως πρόβλημα ή έγνοια, καθώς και χωρίς κανένα άγχος μήπως χακαριστείς, χρησιμοποιώντας Private Internet Access VPN υπηρεσίες.

Έτσι, θα μπορείς να ελέγχεις τις πληροφορίες που μπορούν να γίνουν προσβάσιμες από την Κυβέρνηση και τους κρατικούς οργανισμούς, καθώς και από άλλους ανεπιθύμητους τρίτους, σερφάροντας ανενόχλητα στο διαδίκτυο χωρίς τον φόβο ότι μπορεί να σε κατασκοπεύουν. Ακόμα και αν η διαδικτυακή δραστηριότητά σου είναι καθόλα νόμιμη ή ακόμα κι αν εμπιστεύεσαι πλήρως τις διαδικτυακές υπηρεσίες, πλατφόρμες που επιλέγεις, καλό θα ήταν να προστατεύεις το ιδιωτικό σου απόρρητο και να προτιμάς να χρησιμοποιείς VPN υπηρεσίες.

Backup αρχεία για μελλοντική χρήση, στην περίπτωση malware επίθεσης

Οι χρήστες υπολογιστών μπορεί να υποστούν διαφόρων ειδών απώλειες λόγω κυβερνομολύνσεων ή λόγω λαθών στα οποία μπορεί να υποπέσουν. Τα προβλήματα λογισμικού που μπορεί να δημιουργήσει μια επίθεση από malware ή η απευθείας απώλεια δεδομένων λόγω κρυπτογράφησης, μπορεί να δημιουργήσουν προβλήματα στη λειτουργία της συσκευής ή μόνιμη βλάβη. Εάν διατηρείς σωστά και ενημερωμένα backups, μπορείς εύκολα να ανακτήσεις τα δεδομένα σου και να επιστρέψεις γρήγορα και πάλι στην κανονικότητα.

Είναι πολύ σημαντικό να δημιουργείς τακτικά ενημερωμένα backups μετά από οποιαδήποτε αλλαγή στη συσκευή, έτσι ώστε να επιστρέψεις στο σημείο πριν την επίθεση malware, καθώς ένα malware μπορεί να προχωρήσει σε αυθαίρετες αλλαγές ή να δημιουργήσει σημαντικά προβλήματα στη συσκευή, όπως πχ. απώλεια δεδομένων ή δυσλειτουργία και κατακόρυφη πτώση των επιδόσεων.

Έχοντας κάνει backup την πιο πρόσφατη έκδοση κάθε σημαντικού εγγράφου, μπορείς να αποφύγεις εκνευρισμό, άγχος, προβλήματα λειτουργίας, ή ακόμα και να αποφύγεις να πέσεις θύμα εκβιασμού από ιούς και χάκερς. Τα backups αποτελούν αξιόλογη λύση στην περίπτωση που πέσεις θύμα κυβερνοεπίθεσης και μόλυνσης από malware. Προτείνουμε τη χρήση του Data Recovery Pro για την επαναφορά συστήματος.